| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- 디스크

- crack

- tar

- disk

- K-shield Jr 10기

- 파일해시생성

- John the ripper

- 써니나타스

- 포렌식

- Multimedia

- Android

- 케쉴주

- 모바일프로그래밍

- Frida

- CodeEngn

- upx

- Autoware

- SW에듀서포터즈

- Interceptor

- K-sheild Jr

- ctf-d

- ZIP

- shadow

- 리버싱핵심원리

- Reversing

- 안티디버깅

- swing

- Mobile

- 침해사고대응

Archives

- Today

- Total

물먹는산세베리아

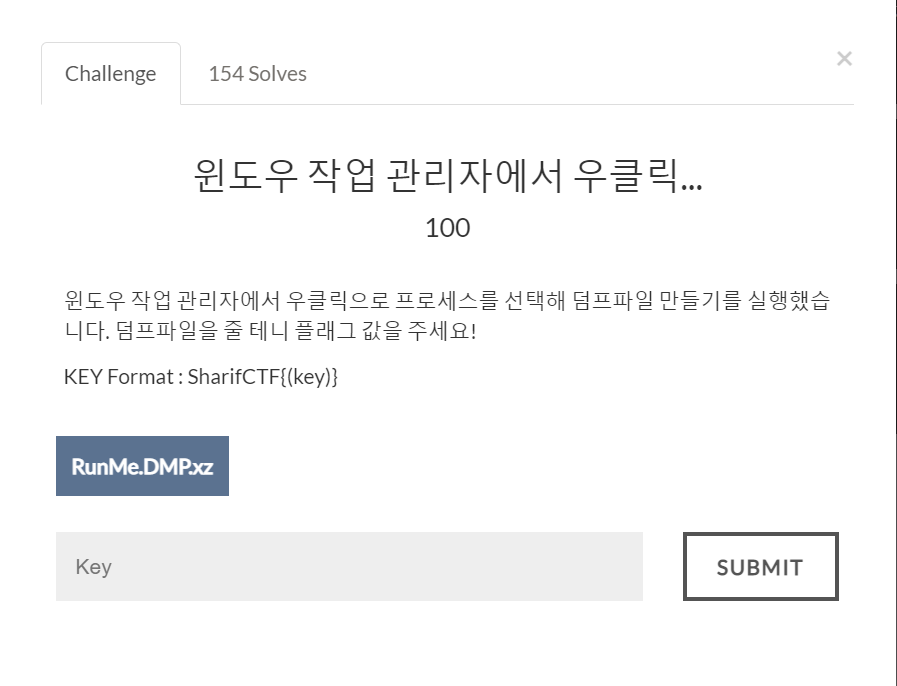

[ctf-d] 윈도우 작업 관리자에서 우클릭... 본문

문제

풀이

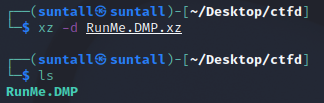

주어진 xz 파일을 리눅스 tar 명령어로 풀어보았다.

xz로 압축을 풀면 RunMe.DMP 파일이 나온다.

그냥 cat로 이 파일을 보려고 하면 이상한 문자들이 나온다.

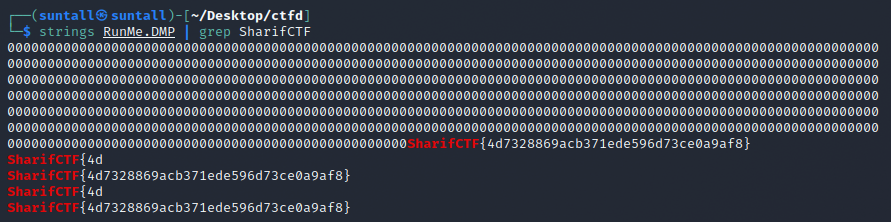

strings명령어로 RunMe.DMP를 분석하면 문자들이 나오긴 하나 바로 flag를 찾기에는 너무 많은 내용들이다.

어차피 flag 형식이 SharifCTF로 정해져있기 때문에 grep을 사용해 다시 flag을 찾아보았다.

윈도우 작업 관리자에서 우클릭 하라는 제목은 써보지도 못했고,, 그냥 strings만 해도 나오는데 원래 이렇게 푸는 게 맞나? 싶다.

다른 정석 방법이 있지 않을까

정답

'Waregame & CTF > Forensic' 카테고리의 다른 글

| [논문] HPA/DCO 영역의 데이터 수집 기법 연구 (0) | 2022.05.10 |

|---|---|

| [ctf-d] 당신의 친구 Bob은 모의해킹 전문가이다. (0) | 2022.05.04 |

| [ctf-d] wota (0) | 2022.03.30 |

| [ctf-d] 호레이쇼가 플래그를 보며… (0) | 2022.03.30 |

| [ctf-d] 제 드라이브에 catz사진이 몇 장 있습니다! (0) | 2022.03.11 |